Для встановлення сертифіката Вам необхідно 3 ключа, які Ви отримаєте під час генерації сертифіката.

- Ключ CRT (сертифікат) - ключ, який присутній в архіві, який завантажуєтьсяя після повної генерації та валідації сертифіката - має назву ім'я_домену.crt

Даний файл можливо відкрити текстовим редактором.

- Ключ RSA - ключ, який генерується разом з CSR запитом - В процесі генерації сертифікату Ви повинні були зберегти даний ключ.

- Ланцюжок ключів CaBundle - формується з трьох, що залишилися файлів, які присутні в архіві. Ланцюжок формується в наступному порядку:

SectigoRSADomainValidationSecureServerCA.txt

USERTrustRSAAddTrustCA.txt

AddTrustExternalCARoot.txt

Також всі записи вже зібрані у файлі My_CA_Bundle.txt

Процедура встановлення SSL сертифікату на сервер з використанням панелі Centos Web Panel:

1. Перед встановленням сертифіката необхідно створити відповідні файли на сервері. Для створення файлів можливо використовувати кілька способів:

1.1 - Використовувати SSH доступ до сервера. Виконуємо підключення до сервера по SSH( https://billing.hostpro.ua/index.php?rp=/knowledgebase/273/SSH-.html ) . Переходим в каталог /etc/pki/tls/certs/:

cd /etc/pki/tls/certs/

Далі створюємо файли і додаємо ключі в вміст файлів. Ви можете використовувати доступні редактори Linux - подібних OC (наприклад, nano; vim) Для роботи сертифіката - при створенні файлів - імена файлів задаєте відповідно до імені домена, для якого буде встановлений сертифікат. Для прикладу, доменне ім'я hostpro.ua

vim hostpro.ua.cert

vim hostpro.ua.bundle

Назва файлів: Файл з ключем сертифікату (Ключ CRT (сертифікат)) - hostpro.ua.cert Файл з ключем RSA (Ключ RSA) - hostpro.ua.key Файл з ключем CaBundle (Ланцюжок ключів CaBundle) - hostpro.ua.bundle В файли поміщаємо відповідні ключі. Файл з ключем RSA необхідно помістити в директорію /etc/pki/tls/private:

cd /etc/pki/tls/private

vim hostpro.ua.key

В результаті - повинно вийти 3 файли:

/etc/pki/tls/certs/ім'я_домену.cert

/etc/pki/tls/private/ім'я_домену.key

/etc/pki/tls/certs/ім'я_домену.bundle

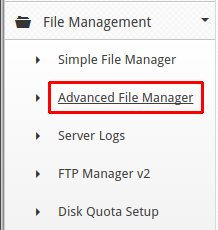

Дані файли будемо надалі використовувати для установки сертифіката. 1.2 Використовувати панель управління CWP. Виконуємо підключення до панелі управління сервером з даними доступу root. Відкриваємо файловий менеджер в розділі "File Management" "Advanced File Manager":

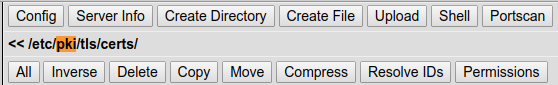

Переходимо в директорію /etc/pki/tls/certs/ :

Імена файлів задаєте відповідно до імені домену, для якого буде встановлений сертифікат:

ім'я_домену.cert

ім'я_домену.key

ім'я_домену.bundle

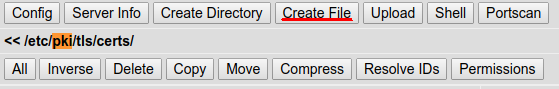

Вибираємо створення файлу (після натискання на "Create File" - буде запропоновано задати назву файлів):

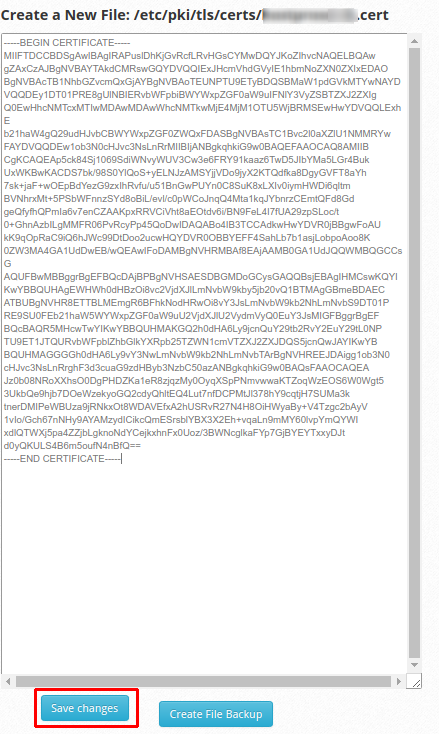

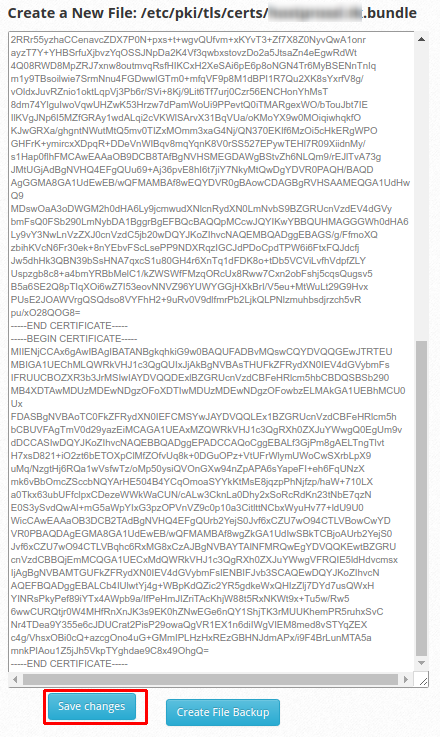

При створенні файлів - в вміст поміщаємо відповідні ключі і натискаємо "Save Changes":

Ланцюжок ключів CaBundle (додаються без пробілів разом з "----- BEGIN CERTIFICATE -----" і "----- END CERTIFICATE -----"):

За аналогією створюємо файл hostpro.ua.key в директорії / etc / pki / tls / private / В результаті - повинно вийти 3 файли:

/etc/pki/tls/certs/ім'я_домену.cert

/etc/pki/tls/private/ім'я_домену.key

/etc/pki/tls/certs/ім'я_домену.bundle

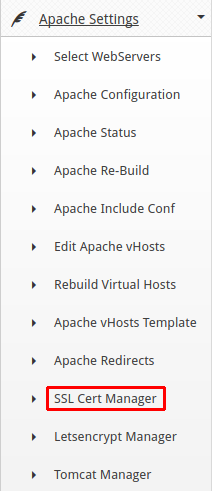

Дані файли будемо надалі використовувати для встановлення сертифіката. 2. Для встановлення сертифіката - переходимо в панель управління CWP в розділ "Apache Settings" "SSL Cert Manager":

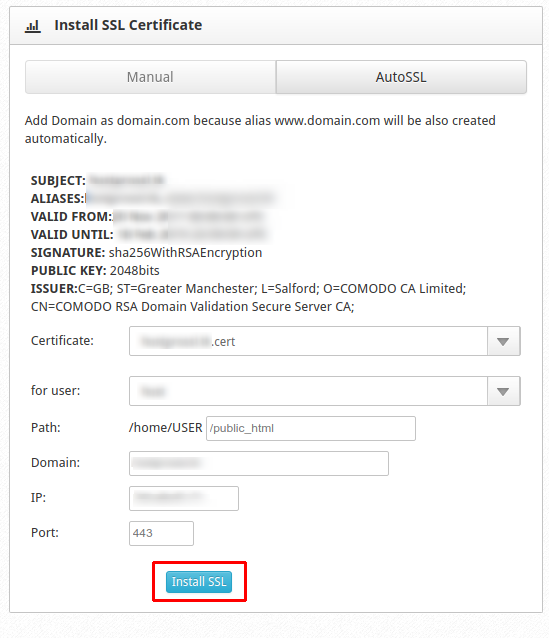

При необхідності, налаштування облікового запису можливо дізнатися в розділі "Users Account" "List Account". У блоці Install SSL Certificate вибираємо "Manual" В поле "Certificate:" - вибираємо потрібний файл сертифіката (ім'я_домену.cert) В поле "for user:" - вибираємо користувача який є власником сайту, на який виконується встановлення сертифікату (ім'я користувача задається при створенні облікового запису на сервері). В поле "Path:" - вказуємо директорію, яка є кореневою директорією сайту (задається при створенні облікового запису). В поле "Domain:" - вказуємо ім'я домену, для якого виконується встановленння сертифікату. В поле "IP:" - IP, який вказаний в конфігурації Apache (задається при створенні облікового запису) При стандартному налаштуванні, поле "Port:" заповнюється автоматично системою - 443 Після заповнення - натискаємо "Install SSL":

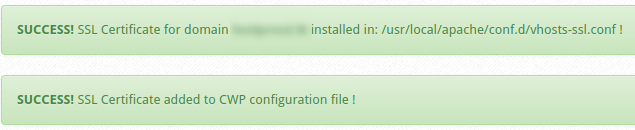

У разі, якщо сертифікат встановлений правильно - після перезавантаження веб сервера Apache, про що Ви будете повідомлені в панелі управління, після чого Ви побачите статус "SUCCESS". Якщо невірно - статус "Fail". */Fail найчастіше виникає в разі, коли невірно прописані ключі (ключ RSA не відповідає сертифікату) або, як було неодноразово помічено на даній панелі, невірно генерується конфігурація nginx Необхідно перевіряти файл /etc/nginx/conf.d/ім'я_сайту_ssl.conf Директива ssl_certificate

Оригінал:

ssl_certificate /etc/pki/tls/certs/ім'я_сайту.bundle;

ssl_certificate_key /etc/pki/tls/private/ім'я_сайту.key;

Необхідно замінювати на:

ssl_certificate /etc/pki/tls/certs/ім'я_сайту.cert;

ssl_certificate_key /etc/pki/tls/private/ім'я_сайту.key;

*/

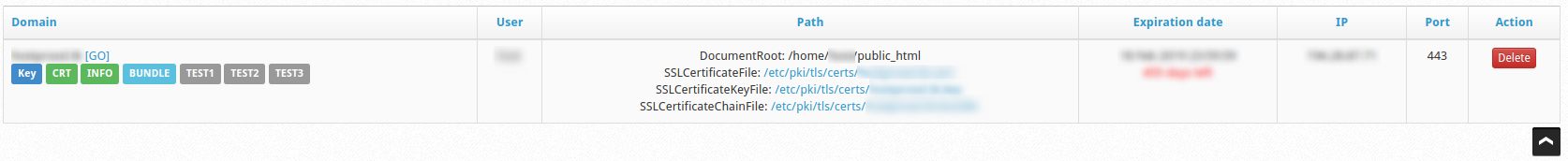

При успішному встановленні сертифікату:

З'явиться новий блок:

Тепер Ви можете перевірити роботу сайту по протоколу https: // Для перевірки сертифіката SSL можливо використовувати доступні онлайн ресурси перевірки SSL сертифікату (для прикладу -https://sslanalyzer.comodoca.com/ ).

Після того, як робота сайту буде налаштована по протоколу https: // (необхідно виконати заміну посилань в файлах сайту і, при необхідності в базі даних з https: // на https: //) і сайт буде відображатися коректно - потрібно налаштувати правило перенаправлення з https: // на https: // (файл .htaccess)

При виникненні питань - Ви можете звертатися в наш відділ технічної підтримки - https://hostpro.ua/contacts.html

Детальні інструкції по встановленню сертифікату на інших популярних панелях управління будуть представлені в статтях бази знань https://billing.hostpro.ua/knowledgebase.php/